유심 해킹 불안 확산..."공인인증서까지 유출됐나" 우려 고조

SK텔레콤 유심(USIM) 해킹 사태가 금융권으로까지 파장을 일으키며, 온라인뱅킹 등에 사용되는 공인인증서까지 유출된 것 아니냐는 우려가 확산되고 있다.

여기에 각종 의혹이 잇따라 제기되면서 이용자들의 불안감은 갈수록 커지고 있는 상황이다.

문제는, 이러한 우려들이 어디까지 사실에 근거한 것인지조차 명확히 규명되지 않고 있다는 점이다. 사실과 추측이 뒤섞이며 혼란이 증폭되고 있다.

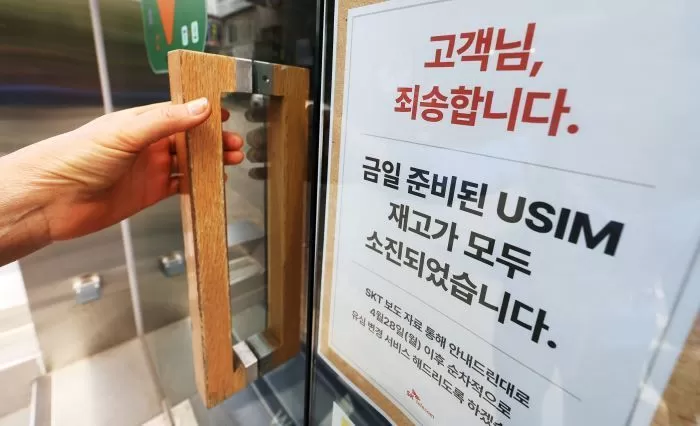

28일 SKT 유심 교체를 위해 줄을 길게 늘어선 모습 / 뉴스1

28일 SKT 유심 교체를 위해 줄을 길게 늘어선 모습 / 뉴스1

"공인인증서 유출 가능성, 현재로선 극히 희박"

이번 사태에서 가장 민감한 부분은 단연 금융사고에 대한 공포다. "해킹된 유심 정보로 내 계좌에서 돈을 빼가는 것 아니냐"는 불안이 이용자들 사이에 만연한 상황이다.

SK텔레콤 설명에 따르면 현재로서는 그 가능성이 크게 높지는 않은 것으로 보인다.

SK텔레콤은 "이번 해킹으로 유출된 것은 서버에 저장돼 있던 전화번호와 유심 고유 번호 두 가지에 불과하다"라며 "휴대전화 내부에 저장된 공인인증서 정보는 해킹 대상이 아니었다"고 강조했다.

즉, 이번 사태는 이용자의 실제 유심이 직접 해킹된 것이 아니라, 서버에 기록된 일부 데이터가 노출된 사건이라는 설명이다.

뉴스1

뉴스1

SK텔레콤이 해킹 범위를 정확히 파악하고 있다는 전제를 깔면, 공인인증서까지 유출됐을 가능성은 극히 희박하다고 볼 수 있다.

"복제폰 만들어도 금융 앱 접근은 사실상 불가"

그렇다면 해커가 탈취한 유심 정보만으로 금융사고를 일으킬 수 있을까.

이를 가정해보더라도 위험성은 제한적이다. 해커가 해킹된 유심 정보를 기반으로 새 휴대전화, 이른바 '복제폰'을 만들었다 해도, 해당 기기에는 원래 사용자가 설치한 금융 애플리케이션이나 인증 데이터가 존재하지 않는다.

전문가들에 따르면 복제폰을 통해 할 수 있는 행위는 문자메시지 수신 정도에 그친다.

사진=SK텔레콤

사진=SK텔레콤

설령 해커가 본인 인증용 문자를 가로챈다고 해도, 실제 금융 거래를 수행하려면 추가적으로 비밀번호, 공인인증서, OTP 등 다중 보안수단을 넘어야 한다.

또한 이름, 주민등록번호 등 민감한 개인정보가 추가로 유출됐다는 정황도 현재까지는 확인되지 않고 있다. 결국 복제폰만으로 심각한 금융 피해를 입힐 가능성은 제한적이라는 것이 전문가들의 분석이다.

"진짜 위협은 2차 범죄...문자·스미싱 공격 주의"

정작 이용자들이 경계해야 할 위험은 다른 곳에 있다. 바로 이번 혼란을 틈타 기승을 부릴 수 있는 2차 범죄다. 대표적인 수법은 "휴대전화를 껐다 켜라", "재부팅하라"는 내용의 문자를 보내는 것이다.

이는 기기가 꺼진 극히 짧은 순간을 이용해 통신 제어권을 탈취하거나, 추가 악성 행위를 시도하는 방식으로 분석된다.

기사와 관련 없는 자료 사진 / gettyimagesBank

기사와 관련 없는 자료 사진 / gettyimagesBank

또한 악성 앱 설치를 유도하는 '스미싱' 공격도 경계해야 한다.

특히 출처가 불분명한 문자메시지나 링크를 클릭하는 것은 치명적인 보안 위험을 초래할 수 있다.

금융당국과 보안 전문가들은 "휴대전화 보안 업데이트를 항상 최신 상태로 유지하고, 알 수 없는 링크는 절대 열지 말라"고 당부하고 있다.